Foire aux questions

Questions générales

Ce programme national collaboratif vise à renforcer la cybersécurité des organisations canadiennes de recherche et d’éducation en harmonisant, coordonnant et finançant les initiatives de cybersécurité qui peuvent avoir le plus grand impact pour les participants.

Le ministère fédéral Innovation, Sciences et Développement économique Canada (ISDE) finance CANARIE afin de coordonner, d’harmoniser et d’appuyer les initiatives du programme.

La participation est ouverte aux organisations admissibles (voir les critères ci-dessous). La participation est limitée à une demande par organisation.

Pour être admissible à participer à ce programme, une organisation doit être :

- Un établissement postsecondaire, une installation de recherche non fédérale ou un centre d’excellence;

- Connectée au Réseau national de la recherche et de l’éducation (RNRE) du Canada et membre d’un partenaire provincial ou territorial du RNRE; et

- Connectée à ce partenaire du RNRE par l’entremise d’un réseau autonome.

Il n’y a pas de date limite pour participer. Une fois inscrite au PIC, votre organisation pourra s’inscrire aux services financés. Veuillez noter que chaque service du PIC possède son propre processus d’inscription. L’inscription au programme n’inscrit pas automatiquement votre organisation à tous les services.

Cela dépend de l’initiative. Pour les services cycliques comme l’Évaluation nationale de la cybersécurité et le Service d’analyse comparative, oui. Communiquez avec [email protected] pour connaître le calendrier du prochain cycle de ces services. Il n’y a aucune date limite pour s’inscrire au service de renseignements sur les cybermenaces.

Il n’y a aucune obligation à cet égard, mais les initiatives financées par le PIC sont conçues pour s’intégrer les unes aux autres afin de renforcer la cybersécurité au niveau organisationnel et, par conséquent, la sécurité globale de l’ensemble du secteur.

Le PIC n’accorde pas de financement direct aux organisations; il finance plutôt des initiatives offertes sans frais aux organisations admissibles.

Les initiatives financées sont offertes aux organisations admissibles qui participent au Programme d’initiatives en cybersécurité. Si votre organisation est admissible à participer au PIC, le partenaire du RNRE de votre province ou territoire communiquera avec vous et vous transmettra un lien vers le formulaire de participation au programme. Si vous avez des questions sur l’admissibilité de votre organisation, veuillez communiquer avec [email protected].

Le formulaire vous demande des renseignements qui permettront de remplir les champs standards de l’Entente de collaboration en cybersécurité organisationnelle (ECCO) avec CANARIE. Vous pouvez consulter un exemple de formulaire de participation et une ECCO.

L’ECCO est une entente entre CANARIE et une organisation admissible (OA) qui a décidé de participer au Programme d’initiatives en cybersécurité. L’objectif de l’ECCO est de formaliser l’intention de l’organisation admissible de collaborer et de participer à des projets et initiatives nationaux en cybersécurité, et de bénéficier du financement de CANARIE pour ces initiatives.

Consultez un exemple d’ECCO.

Par souci de cohérence dans l’ensemble du secteur, tous les participants au Programme d’initiatives en cybersécurité doivent signer la même entente. L’ECCO ne peut pas être modifiée pour des participants individuels.

Service de renseignements sur les cybermenaces

La source des renseignements sur les menaces est la même, mais le niveau de protection offert par chacun est très différent. Le flux de menaces intégré de CanSSOC est l’une des sources de renseignements utilisées par le pare-feu DNS CIRA pour déterminer quelles entrées DNS/sites malveillants doivent être bloqués afin d’empêcher l’accès des utilisateurs.

Le service direct de flux de menaces CanSSOC est intégré à votre pare-feu de nouvelle génération afin de bloquer les menaces externes avant qu’elles n’entrent dans votre réseau. Il offre une protection contre les menaces provenant de sources externes tentant d’accéder à votre réseau.

Le flux de menaces CanSSOC comprend également des services de surveillance et de rapports pour aider à identifier et atténuer les menaces potentielles provenant du dark web.

Cette initiative ne vise pas à remplacer les flux de menaces que vous utilisez déjà, mais à les renforcer grâce à des renseignements propres au secteur. Le flux de menaces CanSSOC peut également contenir d’autres flux auxquels vous êtes abonnés, comme celui du Centre canadien pour la cybersécurité.

Le flux de menaces CanSSOC regroupe et organise plusieurs flux, spécifiquement axés sur les risques pour le secteur de la recherche et de l’éducation (R&E). En raison de la sophistication des menaces actuelles en cybersécurité, un risque pour une organisation de R&E peut facilement avoir des répercussions sur l’ensemble du secteur.

Le flux de menaces permet au secteur canadien de la R&E de bénéficier d’une défense collective nationale pour soutenir les organisations.

La séance d’intégration technique dure environ deux heures et est entièrement guidée par un membre de l’équipe de renseignements sur les menaces de CANARIE.

Le flux de menaces a été conçu afin qu’après une petite quantité de configuration de base, votre organisation puisse essentiellement « le configurer et l’oublier » en l’utilisant dans vos appareils de détection des points d’extrémité.

La seule expertise requise est celle d’un administrateur de pare-feu possédant les compétences et les autorisations nécessaires pour accéder au pare-feu de votre organisation et y apporter des modifications.

Non, mais pour maximiser la valeur du flux de menaces, un pare-feu de nouvelle génération est recommandé.

Le flux de menaces CanSSOC s’intègre facilement avec les pare-feux Cisco Firepower, Fortinet FortiGate et Palo Alto Next Generation Firewall, mais des intégrations avec d’autres pare-feux de nouvelle génération ainsi qu’avec des appareils de détection et de protection des points d’extrémité sont actuellement en développement.

Service d’analyse comparative de la cybersécurité

Le Service d’analyse comparative fournit une évaluation fondée sur des données probantes de la posture de sécurité qui comprend des comparaisons avec le rendement d’autres organisations de recherche et d’éducation ainsi qu’avec les meilleures pratiques. Il repose à la fois sur des sondages et sur les constatations issues de services de surveillance externes. Il suit également les progrès de l’ensemble du secteur de la recherche et de l’éducation par rapport à un ensemble de meilleures pratiques. Les données et les rapports d’analyse comparative sont fréquemment utilisés par les organisations pour planifier des améliorations en matière de sécurité et promouvoir l’importance des investissements en cybersécurité dans l’ensemble de leur organisation.

La surveillance continue fournit un flux d’observations de sécurité quotidiennes qui donnent une vue externe des facettes importantes des risques continus de chaque organisation. Cela est particulièrement utile pour les organisations qui ne disposent pas de pratiques matures de gestion des vulnérabilités pour protéger leurs serveurs et autres ressources essentielles. Elle fournit également des renseignements qui manquent souvent aux organisations de recherche et d’éducation, comme la détection d’appareils d’utilisateurs finaux compromis, de vulnérabilités dans des systèmes hébergés à distance et de nombreuses mauvaises configurations. La surveillance continue peut révéler des appareils infectés passés inaperçus, des vulnérabilités non détectées, des mauvaises configurations dans les courriels, les applications Web et plus encore. Ce type de renseignements détaillés est difficile à obtenir pour de nombreuses organisations et dépasse les ressources d’autres.

BitSight peut fournir des rapports de cybersécurité sur plus de 200 000 organisations. Les rapports contiennent des renseignements sur la cote de cybersécurité ainsi que les scores de l’organisation selon 23 vecteurs de risque. Les rapports sont disponibles sur demande de l’une des deux façons suivantes :

- Des rapports hebdomadaires pour les fournisseurs utilisés par votre organisation. Par exemple, vous pourriez souhaiter surveiller le rendement en matière de sécurité de votre fournisseur de système de gestion de l’apprentissage pendant un an.

- Des rapports ponctuels pour les fournisseurs auprès desquels vous envisagez d’acheter des services en ligne. Il s’agit de rapports uniques, au besoin.

Contrairement aux évaluations de maturité en sécurité, qui reposent largement sur des sondages, le Service d’analyse comparative de la cybersécurité combine des données judiciaires provenant de services de surveillance externes (p. ex., BitSight) avec des sondages complémentaires auprès des participants. Cette approche aide à contextualiser les données, soutient la production de résultats détaillés et contribue à orienter la planification de la sécurité et les améliorations continues de votre organisation. Elle permet également de repérer les méthodes et les meilleures pratiques qui ont fait une différence dans d’autres organisations.

Le groupe de travail est composé de représentants d’organisations qui reçoivent un accès au portail BitSight, reçoivent des rapports comparatifs, remplissent des sondages et reçoivent les résultats de ces sondages. Le groupe de travail discute également des résultats, surtout en lien avec les pratiques de sécurité, et influence l’évolution du processus d’analyse comparative de la cybersécurité. Le groupe de travail utilise une liste de diffusion, un site de partage de documents, des sondages et des ateliers pour collaborer. Les membres du groupe de travail ont accès aux scores et aux cotes d’analyse comparative de chaque organisation, mais pas à leurs constatations détaillées ni à leurs données judiciaires, ni à leurs réponses aux sondages. Les représentants du groupe de travail sont liés par les modalités de leur participation et doivent garder confidentiels les cotes et les scores de toutes les organisations.

BitSight est un service de cote de cybersécurité qui fournit des cotes et des scores de cybersécurité pour plus de 200 000 organisations. Les cotes et les scores peuvent être achetés par quiconque. Une grande partie des données utilisées dans cette initiative est achetée par CUCCIO auprès de BitSight. CUCCIO ne peut pas contrôler qui d’autre pourrait décider d’acheter des cotes et des scores directement auprès de BitSight.

Toutefois, seuls les membres du groupe de travail sur l’analyse comparative ont accès à vos scores/données, et ils sont tenus de les garder confidentiels. Vos scores apparaîtront de façon plus générale dans certains rapports sans être attribués à votre organisation. Par exemple, les représentants du groupe de travail peuvent transmettre le rapport de fin d’année à leurs DPI, mais le rapport n’identifiera pas d’organisations précises.

Les présentations au sujet du projet fournissent des renseignements plus généraux et moins détaillés sur les progrès du secteur de la recherche et de l’éducation, encore une fois sans identifier le rendement d’organisations précises.

Les analystes de CanSSOC auront accès aux observations de sécurité (données) que vous recevez chaque nuit dans le cadre du volet de surveillance continue de cette initiative. Les analystes de CanSSOC utilisent ces données pour alerter les organisations au sujet des risques et des menaces susceptibles de les toucher.

Une grande partie des données sera fournie au moyen d’un sondage, dont les sujets comprennent :

- L’indice de complexité, qui est établi à partir du nombre d’employés et d’étudiants équivalents temps plein, ainsi que des revenus de recherche

- Les définitions de segmentation réseau fondées sur l’espace d’adressage IP public de vos réseaux sans fil et autres réseaux, principalement utilisés par des appareils appartenant aux utilisateurs, ainsi que du reste de votre réseau de campus

- La sécurité des courriels

- La détection des systèmes compromis et l’intervention à leur égard

- La prévention des infections sur les réseaux sans fil

- L’authentification multifacteur

- La posture de sécurité (sondage plus vaste fondé sur les données de Jisc, le fournisseur d’infrastructure et de services TI pour le secteur de la recherche et de l’éducation du Royaume-Uni)

- La gestion des vulnérabilités

- La sécurité du travail à distance

Les équipes de sécurité peuvent mesurer leurs progrès par rapport aux meilleures pratiques et aux vecteurs de risque, tout en comparant leur rendement à celui de leurs pairs.

Les DPI peuvent utiliser les données d’analyse comparative pour produire des rapports à l’intention de leur direction, de leurs comités d’audit et de leurs conseils d’administration afin de faire évoluer les pratiques et les investissements en cybersécurité de leur organisation.

L’analyse comparative a déjà permis d’identifier avec succès un ensemble de meilleures pratiques fondées sur les données et d’aider des organisations individuelles à comparer leur rendement dans ces domaines et dans d’autres. Par exemple, en 2018, l’équipe d’analyse comparative a découvert une corrélation entre l’amélioration des scores liés aux appareils compromis et l’utilisation de pare-feux de nouvelle génération en combinaison avec des pare-feux DNS. Cette pratique est devenue une pratique recommandée qui est suivie chaque année. De même, l’équipe suit les progrès et encourage l’utilisation de l’authentification multifacteur depuis 2018. Les responsables de la sécurité de l’information et les chefs de la sécurité des organisations signalent fréquemment que leur participation a contribué à stimuler les investissements en sécurité et à améliorer les pratiques au sein de leur organisation.

Vous mesurez peut-être déjà les indicateurs clés de vos pratiques de cybersécurité pour des éléments comme l’efficacité et le rendement. Vous participez peut-être aussi à des évaluations de cybersécurité qui analysent les contrôles de cybersécurité de votre organisation et la capacité de ces contrôles à corriger les vulnérabilités. Ces évaluations sont généralement réalisées par rapport à un cadre comme le NIST ou à une liste de vérification d’une norme de cybersécurité.

En comparaison, l’analyse comparative est le processus qui consiste à se comparer à une norme établie par les pairs et qui établit des liens avec la mesure, l’évaluation et les comparaisons au fil du temps. Pour en savoir plus sur la distinction entre ces trois pratiques, lisez ce billet de blogue.

L’analyse comparative CUCCIO complète les évaluations traditionnelles fondées sur des sondages et les évaluations complètes de maturité fondées sur des cadres de cybersécurité. Elle n’est pas conçue pour les remplacer.

L’analyse comparative offre l’occasion d’évaluer le rendement dans des domaines essentiels en fonction de données probantes sur des vecteurs de risque comme les appareils compromis, les logiciels de serveur et de poste de travail désuets, les configurations des systèmes de courriel, et plus encore. Les données sont recueillies à partir de plus de 120 sources propriétaires et ouvertes. L’analyse comparative vous permet également de comparer votre rendement et vos meilleures pratiques à ceux de vos pairs de façon détaillée et d’une manière qui n’est normalement pas offerte par les évaluations traditionnelles de maturité en sécurité.

L’équipe de renseignements sur les menaces CanSSOC de CANARIE aura accès aux mêmes observations de sécurité (données) que vous recevez chaque nuit dans le cadre de la fonction de surveillance continue. Elle utilise ces données pour alerter les organisations au sujet de risques et de menaces potentiels.

Les membres du groupe de travail ont accès aux scores et aux cotes d’analyse comparative de toutes les organisations, mais pas à leurs constatations détaillées ni à leurs données judiciaires, ni à leurs réponses aux sondages. Les représentants du groupe de travail sont liés par les modalités de leur participation et doivent garder confidentiels les cotes et les scores des organisations.

Le Service d’analyse comparative de la cybersécurité offre des moyens de comparer vos progrès à ceux d’autres organisations de recherche et d’éducation ainsi qu’aux pratiques qui ont mené à un meilleur rendement chez des organisations de taille et de complexité semblables aux vôtres. Les renseignements sont recueillis au moyen de sondages qui ne sont pas disponibles auprès de services similaires. Par exemple, ce Service d’analyse comparative de la cybersécurité suit l’adoption de l’authentification multifacteur, la façon dont les pare-feux sont utilisés pour protéger les actifs, les pratiques de gestion des vulnérabilités, et plus encore.

Le coût approximatif d’achat de licences pour l’analyse comparative, la surveillance continue et les évaluations des fournisseurs est de 4 800 $ par année. Ce coût est couvert pour les organisations admissibles qui se sont inscrites au Programme d’initiatives en cybersécurité (PIC) de CANARIE.

Il y a deux formulaires d’intégration à remplir et six courts sondages. Ils sont espacés de façon à ce que chaque sondage soit disponible pendant deux semaines, souvent avec une semaine ou deux entre chacun. Le groupe de travail fournit des commentaires sur les questions à poser et sur la façon dont les sondages sont structurés. Nous prévoyons que les sondages évolueront à mesure que nous collaborerons avec la prochaine initiative d’évaluation de la cybersécurité du RNRE afin d’éviter les chevauchements et de veiller à ce que les processus d’analyse comparative et d’évaluation du RNRE se complètent.

Il n’y a aucune exigence technique de mise en œuvre ou de maintenance pour participer à l’analyse comparative de la cybersécurité. Les organisations de recherche et d’éducation (R&E) de toutes tailles et de toutes capacités sont encouragées à s’inscrire. Plus il y a d’organisations participantes, plus l’ensemble de données est robuste et plus les avantages sont importants pour l’ensemble du secteur de la R&E.

Le soutien est fourni en communiquant directement avec l’équipe du Service d’analyse comparative de la cybersécurité et en partageant de l’information au sein du groupe de travail des participants.

Plusieurs entreprises offrent un service similaire. Après une brève évaluation, CUCCIO a sélectionné BitSight en 2017. Il s’agit d’un guichet unique complet qui recueille des données provenant de plus de 100 sources et collabore avec plusieurs partenaires de données, dont beaucoup de façon exclusive, spécialisés dans divers types de télémétrie.

CUCCIO teste actuellement d’autres services de données dans le cadre de la surveillance continue et envisagera de les utiliser pour l’analyse comparative.

BitSight fournit trois types de données :

- Une cote globale

- Des notes alphabétiques, ainsi que des scores sur 100, pour des éléments comme les infections par réseau de zombies, les systèmes potentiellement exploités, la propagation de pourriels, la configuration SSL, la cadence d’application des correctifs, les ports ouverts, les logiciels de serveur, les logiciels de poste de travail, etc.

- Des données judiciaires – des données détaillées qui déterminent chaque note. Les données judiciaires sont normalement disponibles uniquement pour l’entreprise ou l’organisation évaluée. Pour l’analyse comparative, chaque organisation autorise CUCCIO à télécharger les données judiciaires aux fins d’analyse.

Des rapports PDF sommaires et des fichiers CSV sont disponibles dans le portail BitSight. Ils révèlent l’alignement de votre organisation avec le cadre de cybersécurité du NIST ou avec la norme ISO 27001, et comprennent les notes BitSight.

Évaluation nationale de la cybersécurité (ENC)

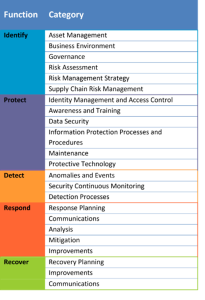

Une autoévaluation de la cybersécurité est une façon d’évaluer les contrôles de sécurité afin de déterminer la posture de sécurité globale de votre organisation. L’Évaluation nationale de la cybersécurité utilise le cadre de cybersécurité (CSF) du National Institute of Standards and Technology (NIST) des États-Unis, qui est divisé en cinq fonctions et 23 catégories. L’évaluation pose une série de questions afin de déterminer dans quelle mesure votre organisation réussit dans chaque catégorie et aide à cerner les secteurs qui présentent les risques les plus élevés.

Les perspectives qu’une autoévaluation de la cybersécurité vous offrira diffèrent de celles révélées par un audit ou une évaluation externe de la cybersécurité. Un audit externe est une évaluation ponctuelle qui vérifie que des contrôles de sécurité précis sont en place. Toutefois, une évaluation de la cybersécurité est une analyse de haut niveau qui détermine l’efficacité de ces contrôles de cybersécurité afin d’évaluer la maturité globale de votre organisation en matière de cybersécurité par rapport à un cadre établi (dans ce cas, le CSF du NIST).

Le rapport final que votre organisation recevra aidera à répondre à plusieurs questions, notamment :

- Quelles sont les forces, les lacunes et les risques actuels de notre organisation en matière de cybersécurité ?

- Quel est le niveau de maturité actuel du programme de cybersécurité de notre organisation ?

- Comment notre organisation se compare-t-elle à un cadre de cybersécurité établi ?

- Où notre organisation devrait-elle concentrer ses dépenses en cybersécurité ?

- Comment la capacité de cybersécurité de notre organisation se compare-t-elle à celle d’organisations similaires ?

L’autoévaluation de l’ENC utilise un ensemble sélectionné de questions de contrôle fondées sur le cadre de cybersécurité du NIST, avec un ensemble de réponses à choix multiples qui suivent la progression du Capability Maturity Model Integration (CMMI). En participant à l’évaluation, votre organisation obtient des renseignements sur la mesure dans laquelle elle traite activement et efficacement la cybersécurité dans l’ensemble des fonctions du CSF, ainsi que des représentations visuelles illustrant les domaines à améliorer afin de renforcer sa posture globale de cybersécurité. Une autoévaluation utilisant le cadre du NIST examine trois grands domaines :

- la mesure dans laquelle les processus de gestion des risques sont formalisés et éclairés par les exigences organisationnelles en matière d’activités ou de mission, les objectifs de risque et votre environnement de menaces

- la mesure dans laquelle votre organisation dispose d’un programme intégré de gestion des risques qui soutient une approche organisationnelle de la gestion de la cybersécurité, y compris la communication sur les risques de cybersécurité entre les cadres supérieurs responsables de la cybersécurité et ceux qui ne le sont pas

- la mesure dans laquelle l’organisation participe à l’écosystème externe plus large afin d’éclairer sa propre compréhension des risques de cybersécurité et celle de la communauté pertinente (y compris la chaîne d’approvisionnement)

Compte tenu de l’étendue de l’information couverte par les questions, le processus de réponse à l’ensemble complet des questions nécessite généralement de recueillir les réponses et les points de vue de plusieurs personnes au sein d’une organisation, plutôt que de demander à une seule personne de répondre à toutes les questions.

Le service d’analyse comparative de CUCCIO fournit un score fondé sur divers balayages externes de votre organisation. Ensemble, le service d’analyse comparative de CUCCIO et l’Évaluation nationale de la cybersécurité offrent à votre organisation une vue d’ensemble complète de ses capacités en cybersécurité ainsi que de ses domaines précis de force et de faiblesse.

L’ENC et les services d’analyse comparative sont complémentaires par nature.

Propulsés par la plateforme BitSight, les scores d’analyse comparative de CUCCIO proviennent d’une surveillance technique continue des domaines accessibles de l’extérieur associés à votre organisation. Cette surveillance peut révéler des problèmes de configuration, des vulnérabilités et des renseignements sur des atteintes connues recueillis à partir de sources externes. BitSight évalue votre mise en œuvre technologique exposée et surveille continuellement ces technologies afin de détecter de nouvelles vulnérabilités.

Le service de l’ENC, quant à lui, est une autoévaluation ponctuelle fondée sur le CSF du NIST. Ce type d’évaluation met moins l’accent sur la technologie et davantage sur la maturité des processus de sécurité de votre organisation. Il couvre des éléments qui ne sont pas directement identifiables au moyen d’une évaluation fondée sur la technologie.

Ensemble, l’ENC et BitSight peuvent fournir une vue complète de votre environnement de cybersécurité, en cernant les faiblesses susceptibles d’accroître le risque d’un incident de sécurité si elles ne sont pas atténuées. Par exemple, BitSight peut fournir des preuves que votre présence externe est vulnérable à une attaque parce qu’elle n’a pas été corrigée. Cela peut mener à la conclusion que vos processus de gestion des correctifs et de sécurité TI ne fonctionnent pas comme prévu.

À l’inverse, par exemple, l’ENC peut révéler que votre maturité en matière de continuité des activités est faible, ce qui augmente le risque d’une interruption plus longue que souhaitée en cas d’événement de cybersécurité.

L’Évaluation nationale de la cybersécurité cerne les lacunes et les secteurs prioritaires pour chaque organisation participante. Le rapport fourni comprendra des étapes recommandées que votre organisation peut suivre pour améliorer immédiatement sa posture de sécurité ou pour mieux définir une feuille de route de cybersécurité à long terme.

L’évaluation vous aidera à déterminer vos lacunes en matière de sécurité et votre risque global. En participant, votre organisation comprendra mieux ses forces et ses faiblesses, ce qui pourrait contribuer à atténuer son risque d’événement de sécurité.

Le gouvernement du Canada, par l’entremise du Centre canadien pour la cybersécurité, a décidé d’inclure le secteur universitaire parmi les secteurs des infrastructures essentielles du Canada à protéger contre les menaces de cybersécurité. Le cadre du NIST est le principal cadre de cybersécurité conçu principalement pour soutenir la gestion et l’atténuation des risques de cybersécurité dans les organisations d’infrastructures essentielles.

Même si plusieurs autres cadres sont utilisés dans l’ensemble du secteur postsecondaire, le RNRE a choisi ce cadre central afin d’adopter une approche nationale cohérente pour tous les participants et de soutenir les possibilités de financement dans les fonctions (Identifier, Protéger, Détecter, Répondre, Récupérer) où des lacunes communes sont relevées.

Les renseignements personnels identifiables (RPI) ne sont pas requis pour participer à l’ENC. Les données suivantes sont requises :

- Les coordonnées de base (prénom, nom, adresse courriel) de la personne qui sera considérée comme le « propriétaire du questionnaire » au sein de votre organisation. Ces renseignements sont requis pour créer un compte sur la plateforme Alyne, utilisée pour le questionnaire de l’ENC.

- Les données nécessaires pour calculer le positionnement de votre organisation par rapport à l’indice global de complexité, notamment l’équivalent temps plein étudiant, l’équivalent temps plein du personnel et les revenus de recherche.

- Les réponses aux questions à choix multiples de l’évaluation elle-même.

Les organisations recevront trois types de résultats différents, préparés par l’équipe nationale de prestation de services du RNRE composée d’analystes en cybersécurité :

Rapport des résultats de l’évaluation et recommandations

Public cible : présidents, conseils d’administration, responsables de la sécurité de l’information, gestionnaires des risques, vice-présidents à la recherche, recteurs ou provosts, équipes de sécurité, DPI, vice-présidents aux finances et à l’administration, comités des risques et d’audit

Un résumé de haut niveau des résultats de l’évaluation, comprenant le niveau de maturité de votre organisation par rapport au niveau global de maturité attendu et aux cinq fonctions du CSF du NIST, les trois principaux risques évalués de votre organisation et des recommandations pour y répondre.

Rapport comparatif

Public cible : équipes de sécurité, DPI, vice-présidents aux finances et à l’administration et autres cadres, comités des risques et d’audit

Des représentations visuelles et des graphiques vous permettant de comparer votre organisation à ses pairs (selon l’indice global de complexité).

Les DPI peuvent utiliser les deux rapports ci-dessus pour aider à prioriser les investissements en sécurité et sensibiliser la direction et d’autres parties prenantes aux lacunes en matière de cybersécurité.

Données brutes

Public cible : équipes de sécurité et DPI

Un fichier PDF et un fichier Excel des données brutes de l’évaluation sont disponibles sur la plateforme Alyne. Votre équipe de sécurité peut choisir d’utiliser ces données pour ses propres analyses et pour cerner les forces et les lacunes.

Les assureurs utilisent des questionnaires pour les aider à déterminer le risque qu’ils assument lorsqu’ils offrent une cyberassurance à des clients potentiels. Ils posent des questions ciblées qui ne couvrent pas l’ensemble du programme de sécurité. Cette évaluation est conçue pour aider les participants à mieux comprendre l’ensemble des fonctions de cybersécurité ainsi que le niveau de maturité de leur organisation pour chacune d’elles. L’objectif est que votre organisation puisse repérer et combler les lacunes prioritaires avant d’y être obligée par un assureur ou un auditeur.

Les organisations économiseront le coût d’achat d’une licence pour une plateforme d’évaluation de la cybersécurité, ainsi que le temps du personnel nécessaire pour extraire les données de l’outil afin de déterminer les secteurs de risque. Le service offrira également à votre organisation de la formation, du soutien et des renseignements au-delà de ce que vous obtiendriez simplement en réalisant l’évaluation par vous-même.

Avoir une compréhension complète de votre posture de cybersécurité et prendre des mesures pour atténuer les lacunes ou les faiblesses pourrait contribuer à atténuer une cyberattaque ou une atteinte à la protection des données. Le coût moyen estimé de chaque atteinte à la protection des données était de 7,44 M$ au Canada en 2021 (source : Cost of a Data Breach 2022 Report | IBM).

Les organisations admissibles devront remplir un questionnaire une fois par année, dans un délai normalisé.

Il n’y a aucune exigence technique de mise en œuvre ou de maintenance pour participer à l’ENC. Les organisations de recherche et d’éducation de toutes tailles et capacités sont encouragées à participer. Plus le nombre d’organisations admissibles participantes est élevé, plus l’ensemble de données qui éclaire les décisions et les approches régionales et nationales est robuste, ce qui amplifie à son tour les avantages offerts à votre organisation.

Le soutien est fourni en communiquant directement avec l’équipe nationale de service de l’ENC à l’adresse [email protected]. Une bibliothèque de ressources contenant de la documentation en libre-service et des tutoriels vidéo est disponible à https://nca.nren.ca.

Il y a 240 questions de contrôle couvrant les cinq fonctions (identifier, protéger, détecter, répondre, récupérer) du CSF du NIST.

Cela variera selon la mesure dans laquelle vous devrez consulter d’autres groupes ou collègues de votre organisation afin de fournir des réponses exactes et éclairées à certaines questions. Dans de tels cas, vous pouvez choisir de collaborer directement avec ces personnes (par consultation ou en organisant une réunion de groupe) ou de répartir la responsabilité de remplir certaines parties de votre questionnaire d’évaluation à d’autres personnes, à l’aide de la fonction de délégation de la plateforme Alyne.

Si une seule personne de votre organisation connaît toutes les réponses aux 240 questions d’autoévaluation, il serait possible de terminer l’évaluation en moins d’une journée. Toutefois, le questionnaire touche plusieurs aspects de votre organisation; il est donc peu probable qu’une seule personne puisse répondre à toutes les questions.

Tous les rapports seront distribués trois mois après la date limite de l’évaluation. Toutefois, puisque l’équipe de prestation de services préparera chacun des rapports individuellement, le rapport « Résultats de l’évaluation et recommandations » pourrait être remis aux participants plus tôt si le questionnaire d’évaluation est rempli et soumis bien avant la date limite.

À la suite d’un rigoureux processus de demande de propositions visant à évaluer une plateforme pour ce service, Alyne a été choisie par les partenaires du RNRE, car elle répondait le mieux aux besoins de cette évaluation nationale.

Afin de veiller à ce que les évaluations agrégées de toutes les organisations participantes soient incluses dans les rapports de l’ENC, le questionnaire doit être rempli au plus tard à minuit, heure de l’Est, le 15 décembre 2023.

L’un des grands avantages de l’Évaluation nationale de la cybersécurité (ENC) est que chaque organisation participante obtiendra des renseignements sur la façon dont sa maturité en cybersécurité se compare à celle d’organisations similaires. Ces données seront suffisamment agrégées afin de préserver la confidentialité de chaque organisation individuelle participant à l’évaluation.

La confidentialité des données sera strictement maintenue. Toutes les personnes qui manipulent vos données seront liées par l’entente de confidentialité de CANARIE. De plus, une politique d’utilisation appropriée régira le stockage, la diffusion et l’accès aux données, ainsi que l’utilisation des données pour aider à prendre des décisions fondées sur les données qui soutiennent les besoins essentiels du secteur canadien de la recherche et de l’éducation.

Les considérations de sécurité ont été priorisées durant le processus national d’approvisionnement visant à acquérir une plateforme pour soutenir le service de l’ENC. Le rapport HECVAT (Higher Education Community Vendor Assessment Toolkit) d’Alyne a été examiné par le comité d’approvisionnement, qui comprenait des responsables de la sécurité de l’information et d’autres professionnels de la sécurité représentant le secteur canadien de l’enseignement supérieur. Toutes les données de l’ENC sont stockées au Canada, la preuve de résidence des données a été vérifiée par le responsable technique de l’ENC, et les cotes de sécurité d’Alyne et de sa plateforme (fournies par des outils reconnus de gestion des risques de sécurité) ont été examinées par CANARIE.

Tous les membres de l’équipe nationale de service de l’ENC sont liés à la fois par une entente de confidentialité et par une politique d’utilisation appropriée qui décrit les exigences et les limites relatives à l’utilisation, à la diffusion et au stockage des données de l’ENC.

L’Évaluation nationale de la cybersécurité (ENC), offerte par les partenaires du RNRE du Canada, a été conçue et développée spécialement pour le secteur canadien de la recherche et de l’éducation. Elle est offerte sans frais à toutes les organisations admissibles participant au Programme d’initiatives en cybersécurité (PIC) de CANARIE. L’ENC fournira une vue complète de la maturité de votre organisation en matière de cybersécurité, couvrant toutes les fonctions, catégories et sous-catégories du cadre de cybersécurité du NIST. Elle ne vous oblige pas à fournir des détails concernant votre infrastructure technique ou votre historique d’atteintes.

Au-delà d’un outil d’évaluation, l’ENC est un service complété par une formation continue et un soutien offerts par des analystes en cybersécurité de l’équipe nationale de service du RNRE. En participant à l’ENC, vous recevrez un rapport personnalisé pour votre organisation qui non seulement cerne les risques, les forces et les lacunes détaillés, mais fournit aussi des conseils sur les investissements les plus critiques et les plus porteurs à effectuer. De plus, ces rapports personnalisés vous permettront de comparer les pratiques et les capacités de cybersécurité de votre organisation à celles d’organisations comparables, selon l’indice global de complexité (la même classification utilisée dans d’autres initiatives du PIC, comme le service d’analyse comparative de CUCCIO). L’ENC sera réalisée chaque année, ce qui permettra de reprendre les réponses des évaluations précédentes et de les inclure comme données comparatives dans vos futurs rapports.

Aux niveaux provincial et fédéral, les renseignements agrégés recueillis dans le cadre de l’ENC permettront de bâtir une vue unifiée du secteur afin d’aider à établir les priorités pour l’investissement et le développement de nouveaux services.